近日微軟緊急發布了針對遠端桌面服務(Remote Desktop Service,RDP)的關鍵遠端執行代碼漏洞 CVE-2019-0708 的修復程序,該漏洞影響了某些舊版本的 Windows 系統,比如 Windows XP、Windows Server 2003、Windows 7、Windows Server 2008 等,Windows 8、10 並不受影響。

雖然微軟的安全響應中心(MSRC)暫時沒有發現有利用此漏洞的惡意攻擊,但同時也表示:“遠端桌面協議本身不容易受到攻擊。此漏洞是預身份驗證,無需用戶交互。換句話說,該漏洞是“可疑的”,這意味著利用此漏洞的任何惡意軟體都可能以與2017年 Wanna Cry 一樣以遍布全球的類似方式造成大面積的惡性感染”。

在啟用了網絡級別身份驗證(NLA)的受影響系統上可以部分緩解可能利用此漏洞的“可疑”惡意軟體的威脅,因為 NLA 在觸發漏洞之前需要進行身份驗證。但是,如果攻擊者具有可用於成功進行身份驗證的有效憑據,則受影響的系統仍然容易受到遠端執行代碼執行(RCE)的攻擊。

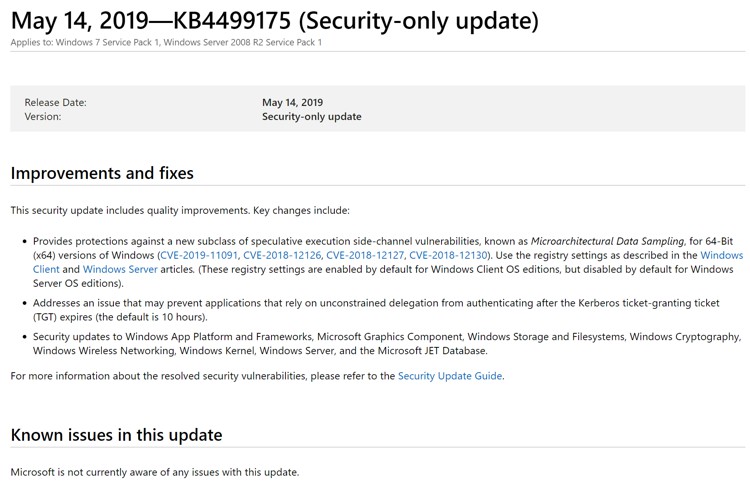

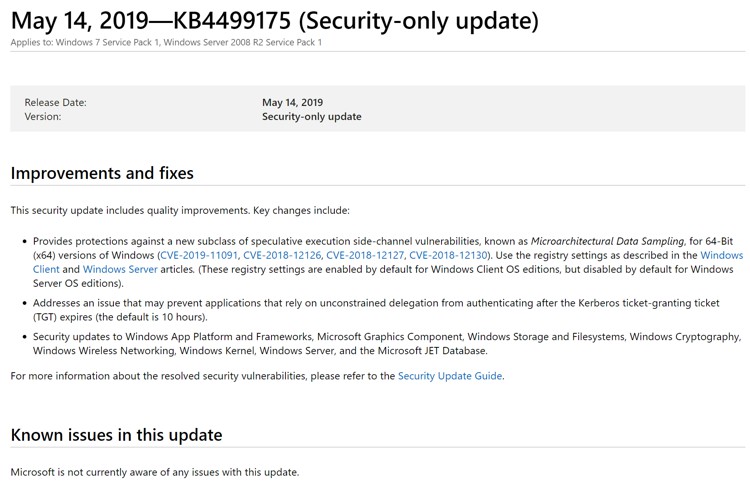

所以,微軟緊急發布了安全修復更新,強烈建議仍在使用上面所提到的系統用戶安裝更新。Windows XP 系列的更新序列號為 KB4500331,需要用戶手動去微軟官網下載安裝;Windows 7 系列的更新序列號為 KB4499175,用戶可以通過 Windows Update 檢查更新並安裝或到微軟官網自行下載安裝。

Windows XP 官網更新下載頁面:https://support.microsoft.com/en-us/help/4500705/customer-guidance-for-cve-2019-0708

Windows 7 官網更新下載頁面:https://support.microsoft.com/en-us/help/4499175/windows-7-update-kb4499175

來源:https://www.expreview.com/68438.html

雖然微軟的安全響應中心(MSRC)暫時沒有發現有利用此漏洞的惡意攻擊,但同時也表示:“遠端桌面協議本身不容易受到攻擊。此漏洞是預身份驗證,無需用戶交互。換句話說,該漏洞是“可疑的”,這意味著利用此漏洞的任何惡意軟體都可能以與2017年 Wanna Cry 一樣以遍布全球的類似方式造成大面積的惡性感染”。

在啟用了網絡級別身份驗證(NLA)的受影響系統上可以部分緩解可能利用此漏洞的“可疑”惡意軟體的威脅,因為 NLA 在觸發漏洞之前需要進行身份驗證。但是,如果攻擊者具有可用於成功進行身份驗證的有效憑據,則受影響的系統仍然容易受到遠端執行代碼執行(RCE)的攻擊。

所以,微軟緊急發布了安全修復更新,強烈建議仍在使用上面所提到的系統用戶安裝更新。Windows XP 系列的更新序列號為 KB4500331,需要用戶手動去微軟官網下載安裝;Windows 7 系列的更新序列號為 KB4499175,用戶可以通過 Windows Update 檢查更新並安裝或到微軟官網自行下載安裝。

Windows XP 官網更新下載頁面:https://support.microsoft.com/en-us/help/4500705/customer-guidance-for-cve-2019-0708

Windows 7 官網更新下載頁面:https://support.microsoft.com/en-us/help/4499175/windows-7-update-kb4499175

來源:https://www.expreview.com/68438.html