目前又有新的 CPU 漏洞,這項漏洞僅影響 Intel,AMD 用戶不需要擔心,新的漏洞稱為 Spoiler,與之前被發現的 Spectre 相似,Spoiler 會洩露用戶的隱私數據。

雖然 Spoiler 也依賴於預測執行技術,現有封殺 Spectre 漏洞的解決方案對它卻無能為力。無論是對 Intel 還是其客戶來說,Spoiler 的存在都不是個好消息。

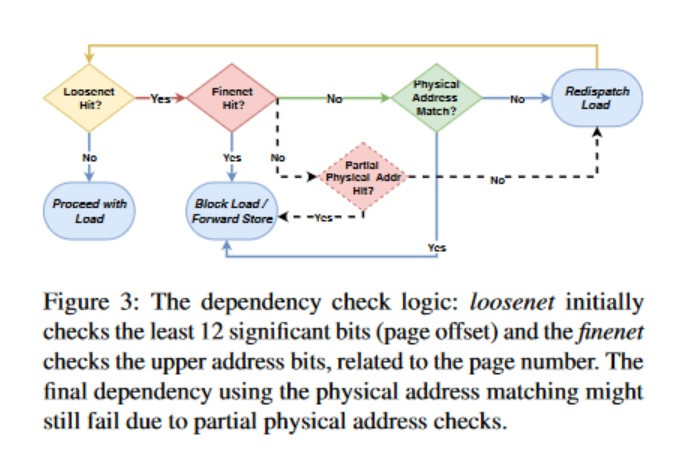

研究論文明確指出,“Spoiler 不是 Spectre 攻擊。Spoiler 的根本原因是 Intel 記憶體子系統實現中地址預測技術的一處缺陷。現有的 Spectre 補丁對 Spoiler 無效。”

與 Spectre 一樣,Spoiler 也使惡意駭客能從記憶體中竊取密碼、安全密鑰和其他關鍵數據。但我們需要指出的是,要利用 Spoiler 發動攻擊,駭客需要能使用用戶的電腦——在許多情況下駭客不具備這樣的條件,或借助其他途徑通過讓用戶電腦感染惡意軟體獲得訪問權限。

研究人員指出,有趣的是,他們也對 ARM 和 AMD 處理器進行了研究,發現它們不存在 Spoiler 漏洞,這意味著 Intel 在處理器中使用了專有的記憶體管理技術。

進一步的研究發現,無論運行什麼操作系統,幾乎所有現代 Intel 處理器都存在 Spoiler 漏洞。研究人員表示,“這一漏洞能被有限的指令利用,從第一代 Core 系列處理器起,這些指令就存在於所有的 Intel 處理器中,與操作系統無關。”

雖然 Spoiler 漏洞訊息被公開,但目前尚沒有軟體補釘能封堵這一漏洞。目前針對該漏洞的補丁發布也沒有時間表,以及它對電腦效能是否有影響也不得而知。

來源:

https://arxiv.org/pdf/1903.00446.pdf

http://tech.ifeng.com/c/7koSmvDAxRg

雖然 Spoiler 也依賴於預測執行技術,現有封殺 Spectre 漏洞的解決方案對它卻無能為力。無論是對 Intel 還是其客戶來說,Spoiler 的存在都不是個好消息。

研究論文明確指出,“Spoiler 不是 Spectre 攻擊。Spoiler 的根本原因是 Intel 記憶體子系統實現中地址預測技術的一處缺陷。現有的 Spectre 補丁對 Spoiler 無效。”

與 Spectre 一樣,Spoiler 也使惡意駭客能從記憶體中竊取密碼、安全密鑰和其他關鍵數據。但我們需要指出的是,要利用 Spoiler 發動攻擊,駭客需要能使用用戶的電腦——在許多情況下駭客不具備這樣的條件,或借助其他途徑通過讓用戶電腦感染惡意軟體獲得訪問權限。

研究人員指出,有趣的是,他們也對 ARM 和 AMD 處理器進行了研究,發現它們不存在 Spoiler 漏洞,這意味著 Intel 在處理器中使用了專有的記憶體管理技術。

進一步的研究發現,無論運行什麼操作系統,幾乎所有現代 Intel 處理器都存在 Spoiler 漏洞。研究人員表示,“這一漏洞能被有限的指令利用,從第一代 Core 系列處理器起,這些指令就存在於所有的 Intel 處理器中,與操作系統無關。”

雖然 Spoiler 漏洞訊息被公開,但目前尚沒有軟體補釘能封堵這一漏洞。目前針對該漏洞的補丁發布也沒有時間表,以及它對電腦效能是否有影響也不得而知。

來源:

https://arxiv.org/pdf/1903.00446.pdf

http://tech.ifeng.com/c/7koSmvDAxRg