最近格拉茨工業大學的研究人員發表了一篇關於在 AMD 處理器上面發現的新型旁路攻擊的論文,文中他們介紹了在 AMD 處理器上面新發現的“ Take A Way ”攻擊手段,可以從處理器的 L1 快取數據中“偷”到關鍵資料。這個漏洞的影響從推土機架構開始,包括新的 Zen 處理器。

研究人員對 AMD 從2011年開始用的幾個微架構中的 L1 快取數據(L1D)的分支預測器進行了逆向工程,從而發現了兩種新的攻擊手段。它們類似於使用幽靈漏洞的攻擊方式,在反覆誘騙 L1D 的分支預測器後,研究人員順利讀取到了部分敏感數據,甚至可以讀取到 AES 密鑰。

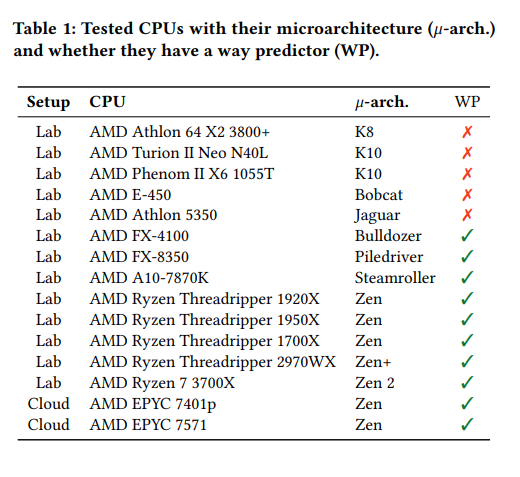

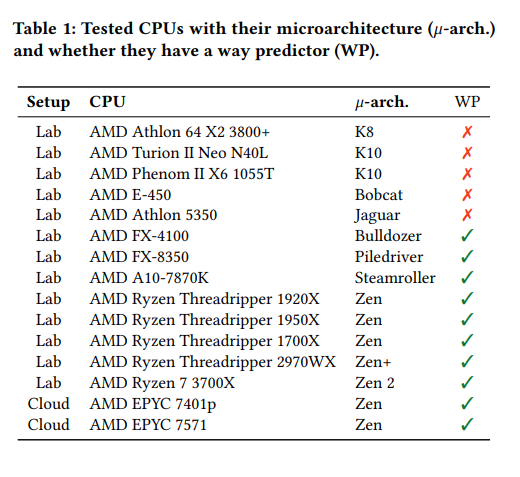

研究團隊對從 K8 開始的 AMD 處理器進行了測試,發現從 Bulldozer 也就是推土機開始的所有 AMD 處理器微架構都存在該漏洞,當然也包括最新的 Zen 2。他們在去年八月份就已經發現了漏洞,並及時地提交給了 AMD。不過官方沒有做出回應,研究團隊按照慣例在幾個月之後對外界發布了他們的研究成果。

與幽靈、熔斷漏洞不同的是,“Take A Way”攻擊並不能讓攻擊者取得對電腦系統的完全控制權,只能夠讀取部分資料。

AMD 在論文公開之後也迅速進行了回應:

我們知道有一份新的白皮書稱 AMD CPU 有潛在的安全漏洞,可以讓攻擊者對快取相關的特性進行操縱,從而以意想之外的手段傳輸用戶數據。研究者之後將該數據路徑與已知和已經被緩解的軟體或推測性旁路執行漏洞相配對,AMD 相信這些並不是基於推測的攻擊。

不過他們並沒有提到會發布相關的微碼更新,或是相關的一些用於封堵漏洞的方式。研究團隊在網路媒體上面的回應中稱 AMD 的說法是“相當具有誤導性”,在去年八月份發布初始報告後,AMD 也沒有和團隊進行合作,目前仍然可以在新的系統、軟體和韌體上面重現攻擊。

來源

研究人員對 AMD 從2011年開始用的幾個微架構中的 L1 快取數據(L1D)的分支預測器進行了逆向工程,從而發現了兩種新的攻擊手段。它們類似於使用幽靈漏洞的攻擊方式,在反覆誘騙 L1D 的分支預測器後,研究人員順利讀取到了部分敏感數據,甚至可以讀取到 AES 密鑰。

研究團隊對從 K8 開始的 AMD 處理器進行了測試,發現從 Bulldozer 也就是推土機開始的所有 AMD 處理器微架構都存在該漏洞,當然也包括最新的 Zen 2。他們在去年八月份就已經發現了漏洞,並及時地提交給了 AMD。不過官方沒有做出回應,研究團隊按照慣例在幾個月之後對外界發布了他們的研究成果。

與幽靈、熔斷漏洞不同的是,“Take A Way”攻擊並不能讓攻擊者取得對電腦系統的完全控制權,只能夠讀取部分資料。

AMD 在論文公開之後也迅速進行了回應:

我們知道有一份新的白皮書稱 AMD CPU 有潛在的安全漏洞,可以讓攻擊者對快取相關的特性進行操縱,從而以意想之外的手段傳輸用戶數據。研究者之後將該數據路徑與已知和已經被緩解的軟體或推測性旁路執行漏洞相配對,AMD 相信這些並不是基於推測的攻擊。

不過他們並沒有提到會發布相關的微碼更新,或是相關的一些用於封堵漏洞的方式。研究團隊在網路媒體上面的回應中稱 AMD 的說法是“相當具有誤導性”,在去年八月份發布初始報告後,AMD 也沒有和團隊進行合作,目前仍然可以在新的系統、軟體和韌體上面重現攻擊。

來源